Hacking Telegram Korrespondenz auf iPhone, iPad, Macbook und anderen Apple-Geräten

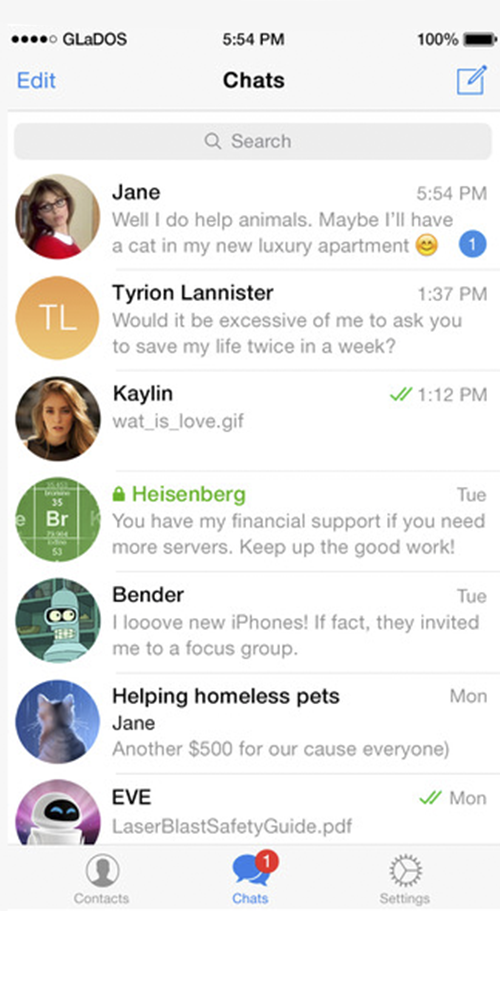

Nach dem Start einer Telegram-Hacking-Sitzung meldet sich die App bei dem kompromittierten Konto auf dem virtuellen Gerät an. Die Software ruft dann den gesamten Korrespondenzverlauf des gehackten Kontos ab, kopiert ihn und dupliziert ihn in einer Schnittstelle eines Drittanbieters, TgHacker's Dashboard. Arten der extrahierten Daten: Geheime Chats, eingehende und ausgehende Nachrichten, Standortkoordinaten und Bewegungsverlauf, eingehende und ausgehende Anrufprotokolle, Adressbuchkontakte, Liste der über iOS-Geräte empfangenen und gesendeten Dateien.